随着汽车智能化、网联化、电动化进程的加速,汽车已从传统的机械产品演变为集计算、通信、控制于一体的复杂信息物理系统。软件成为定义汽车功能和体验的核心,其开发规模和复杂性急剧增加。在这一快速演进的过程中,尤其在网络与信息安全领域,汽车软件开发面临着诸多严峻挑战和亟待解决的痛点。

痛点一:体系化的安全设计滞后于功能开发

传统汽车软件开发遵循经典的“V模型”,强调功能安全(如ISO 26262),但网络信息安全(如ISO/SAE 21434)的融入相对滞后。当前普遍存在“先开发功能,后修补安全”的思维定式。安全需求往往在开发后期甚至产品上市后才被充分考虑,导致安全架构设计不完善,安全机制如同补丁,难以形成贯穿整车电子电气架构、从芯片到云端、覆盖全生命周期的纵深防御体系。

痛点二:复杂的供应链带来巨大的安全攻击面

一辆现代汽车的软件代码量可达数亿行,其中70%以上可能来自不同的供应商。这种高度碎片化、多层级的供应链体系,使得软件物料清单(SBOM)管理极其困难。主机厂对底层代码和组件的可见性与控制力不足,难以全面评估和验证第三方软件的安全风险。任何一个层级供应商的软件漏洞,都可能成为攻击者入侵整车的突破口。

痛点三:车辆全生命周期的持续安全更新与维护挑战

与传统消费电子产品不同,汽车的生命周期长达10-15年。在这漫长的周期内,新的威胁和漏洞会不断涌现。如何建立安全、可靠、高效的空中下载(OTA)升级机制,确保软件更新过程不被劫持、篡改,并能兼容海量存量车型的异构硬件平台,是一个巨大的工程与商业挑战。对于已售出车辆,如何建立漏洞的持续监控、预警、响应和修复闭环,缺乏成熟的运营模式。

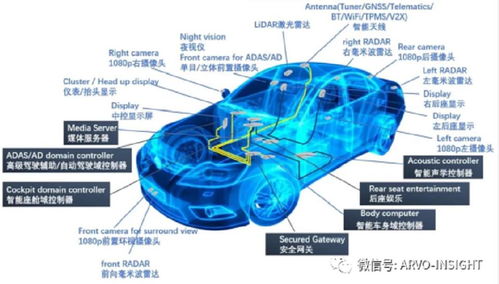

痛点四:车载网络协议与接口的固有脆弱性

车内网络(如CAN、LIN、FlexRay、以太网)在设计之初主要考虑功能实现和实时性,普遍缺乏内置的认证、加密和完整性保护机制。尤其是广泛应用的CAN总线,广播式通信、无报文认证等特点使其极易遭受窃听、重放和注入攻击。随着车载以太网和车云通信的增加,攻击入口进一步增多,对车载防火墙、入侵检测/防御系统(IDS/IPS)以及安全网关提出了更高要求。

痛点五:测试验证手段不足,难以模拟真实世界攻击

汽车软件安全的测试环境构建极其复杂且成本高昂。传统的台架测试和封闭场地测试难以复现真实、动态、持续的网络攻击场景。对于未知威胁(零日漏洞)和高级持续性威胁(APT)的模拟与防御能力更是薄弱。缺乏标准化的安全测试工具、用例库和评价体系,使得安全测试的深度和广度受限。

解决路径展望:

应对上述痛点,需要行业生态的协同努力。必须贯彻“安全左移”和“设计即安全”的理念,将信息安全要求与功能安全、预期功能安全(SOTIF)一体化纳入产品开发的最早期。推动供应链安全透明化,通过合同约束、安全标准认证和自动化工具,建立可信的软件供应链。第三,加快建设以安全运营中心(VSOC)为核心的车辆全生命周期安全管理能力,结合OTA和安全的硬件基础(如硬件安全模块HSM),实现持续的防护与进化。第四,加速新一代安全车载网络架构的落地,并研发轻量级、高可靠的车载安全软件与硬件解决方案。产学研合作,共同构建更完善的测试验证环境、工具链和人才体系。

汽车软件的网络与信息安全是一场没有终点的马拉松。只有通过体系化的构建、全链路的协同和技术创新,才能筑牢智能网联汽车的安全基石,保障产业健康发展和用户的出行安全。